Rzecznik Anonimowych skazany

23 stycznia 2015, 12:30Barrett Brown, nieoficjalny rzecznik prasowy Anonimowych, którego aresztowanie przez FBI nagrały kamery osób prowadzących z nim internetowy czat, został skazany na pięć lat więzienia. Brown przyznał się do stawianych mu zarzutów przeszkadzania w wykonaniu nakazu przeszukania, gróźb karalnych oraz działanie w roli narzędzia pozwalającego na nieautoryzowanego dostępu do chronionego komputera.

Ryby pod lodem zaskoczyły specjalistów

22 stycznia 2015, 12:21Pod 740-metrową pokrywą lodową Antarktyki, w zimnych ciemnych wodach o głębokości zaledwie 10 metrów naukowcy spodziewali się znaleźć jedynie ślady mikroorganizmów. Tymczasem ku ich zdumieniu okazało się, że żyją tam ryby i inne stworzenia morskie.

Orzechy włoskie poprawiają funkcje poznawcze

22 stycznia 2015, 11:36Jedzenie orzechów włoskich może poprawiać wyniki uzyskiwane w testach poznawczych, w tym pamięciowych, na koncentrację uwagi i szybkość przetwarzania informacji.

Komputer zrozumie matematykę ukrytą w języku

21 stycznia 2015, 14:33Dzięki pracom naukowców z University of Illinois maszyny mogą nauczyć się rozumienia pojęć matematycznych ukrytych w języku naturalnym. Profesor Dan Roth i jego student Subhro Roy pracują nad oprogramowaniem, które pozwoli komputerowi zrozumieć zdanie Jaś ma pięć jabłek i siedem pomarańczy. Chciałby podzielić je po równo pomiędzy trzech przyjaciół. Ile części każdego owocu otrzyma każdy z nich?.

Duża asteroida przeleci w pobliżu Ziemi

21 stycznia 2015, 10:12Już za kilka dni, 26 stycznia, w pobliżu Ziemi przeleci obiekt o średnicy 0,5 kilometra - asteroida 2004 BL86. Minie naszą planetę w odległości 1,2 miliona kilometrów i będzie to najbliższe spotkanie z równie dużym obiektem przez kolejne 12 lat. Odległość pomiędzy Ziemią a asteroidą będzie około 3-krotnie większa niż pomiędzy Ziemią a Księżycem

Wadliwa biblioteka zagraża odtwarzaczom multimedialnym

21 stycznia 2015, 09:32Turecki ekspert ujawnił dwie dziury zero-day w bibliotece używanej m.in. przez odtwarzacz plików multimedialnych VLC. Jak poinformował Veysel Hatas luki pozwalają napastnikowi na wykonanie dowolnego kodu. Ataku można dokonać za pomocą odpowiednio spreparowanych plików FLV i M2V

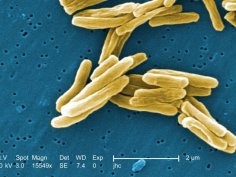

Jak historia wspomagała rozprzestrzenianie lekoopornej gruźlicy

20 stycznia 2015, 16:29Wg naukowców, upadek Związku Radzieckiego pomógł w rozprzestrzenianiu wielolekoopornych prątków gruźlicy (Mycobacterium tuberculosis).

Zagrożone samochody

20 stycznia 2015, 10:33Dodatkowe urządzenie instalowane w komputerach samochodowych przez amerykańską firmę ubezpieczeniową Progressive Insurance zawiera błąd, przez który przestępcy mogą częściowo przejąć kontrolę nad 2 milionami pojazdów. Wspomniane urządzenie służy do badania zachowań kierowcy. Na tej podstawie firma ubezpieczeniowa podejmuje decyzję, czy podnieść czy obniżyć cenę polisy.

Samsung chciałby kupić BlackBerry

15 stycznia 2015, 10:29Dziennikarze Reutera dowiedzieli się, że Samsung złożył ofertę zakupu firmy BlackBerry. Koreańczycy zaoferowali za kanadyjskie przedsiębiorstwo nawet 7,5 miliarda dolarów. Samsungowi zależy przede wszystkim na patentach BlackBerry. Gdyby je przejęli, łatwiej byłoby im się bronić przed oskarżeniami ze strony Apple'a.

Marketingowcy chcą dostać dane z samochodów

15 stycznia 2015, 09:29Ian Robertson z BMW ostrzega, że firmy technologiczne i marketingowe naciskają na producentów samochodów, by ci udostępniali im dane zbierane przez czujniki pojazdów mających łączność z internetem. Obecnie każdy samochód zjeżdżający z linii produkcyjnych BMW jest wyposażony w łączność bezprzewodową i może przekazać do sieci informacje na temat lokalizacji, prędkości, przyspieszenia czy osób przebywających w samochodzie